Individuazione delle API

Individua ed esegui l'inventario di tutte le API, sia interne che esterne. Acquisisci visibilità su tutte le API, incluse quelle ingannevoli, zombie e shadow.

Individua automaticamente le API

Rileva automaticamente i servizi API esterni, interni e di terze parti presenti in tutti gli ambienti cloud-native.

Identifica tutte le API

Ottieni un quadro dettagliato di tutte le API esposte, incluse quelle sconosciute, shadow e zombie, per conoscere a fondo la superficie di attacco.

Monitora le osservazioni

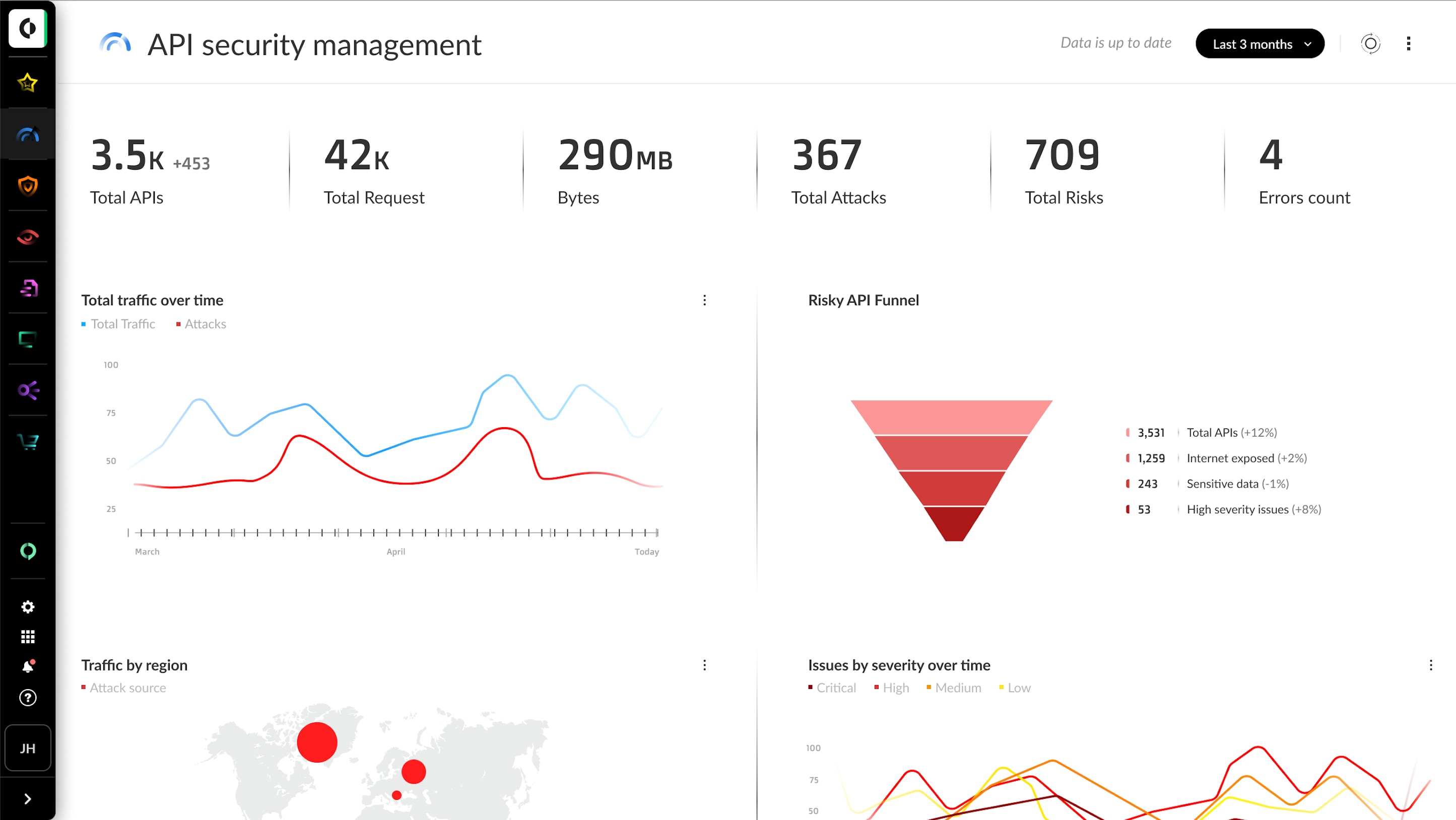

Esplora le metriche in tempo reale e storiche sulla copertura della sicurezza, sulle attività del traffico, sui tipi di attacco e sulle fonti di traffico, insieme alle osservazioni sulle API e all'individuazione delle applicazioni Web non protette.